loading...

Virus ransomware kembali menyerang komputer-komputer di seluruh dunia pada Selasa (27/6). Serangan ini berhasil mengambil alih server di perusahaan minyak terbesar Rusia, mengganggu operasional bank-bank di Ukraina, serta mematikan komputer di perusahaan perkapalan dan periklanan multinasional."Ini menyerupai WannaCry lagi," kata Mikko Hypponen, kepala peneliti firma keamanan siber F-Secure yang berbasis di Helsinki, dilansir dari Reuters, Rabu (28/6)

Ransomware WannaCry pada bulan Mei 2017 kemudian menggegerkan dunia sebab sudah menginfeksi ratusan ribu komputer, sebelum seorang peneliti Inggris membuat sebuah kill-switch.

Hypponen memperkirakan virus tersebut sanggup menyebar di Amerika ketika para pekerja menghidupkan mesin yang rentan, yang memungkinkan virus tersebut menyerang. "Ini sanggup menimpa Amerika Serikat. Sangat buruk," katanya.

Departemen Keamanan Dalam Negeri AS menyampaikan pihaknya memantau laporan serangan cyber di seluruh dunia dan berkoordinasi dengan negara lain. Laporan pertama muncul dari Rusia dan Ukraina, namun dampaknya dengan cepat menyebar ke Rumania, Belanda, Norwegia, dan Inggris.

Dalam beberapa jam, serangan itu sudah terjadi secara global. Raksasa perkapalan Denmark AP Moller-Maersk, yang menangani satu dari tujuh kontainer yang dikirim secara global, menyampaikan serangan tersebut sudah menyebabkan kerusakan pada sistem komputernya di seluruh dunia pada hari Selasa (27/6) kemarin, termasuk di terminalnya di Los Angeles.

Perusahaan farmasi Merck & Co menyampaikan jaenteng komputernya sudah terpengaruh oleh ransomware ini. Sebuah tubuh pemerintah Swiss juga melaporkan bahwa sistem komputer di India sudah terdampak, meskipun tubuh keamanan siber negara tersebut menyampaikan pihaknya belum mendapatkan laporan serangan.

Mereka yang sudah kena efek serangan GoldenEye yaitu rumah sakit di AS, perusahaan periklanan Inggris, WPP; perusahaan logistik Denmark, Maersk; serta stasiun Kiev Metro, perusahaan minyak Rusia, Rosneft; serta jaenteng komputer bandara.

Teknik kerja GoldenEye tidak menyerupai WannaCry. Alfons menganalisis ransomware tersebut spesialuntuk perlu menguasai komputer utama dari sebuah jaenteng. Ketika ia menguasai komputer administrator, maka ia sanggup dengan bebas menginfeksi tiruana komputer yang berada di dalam jaenteng yang sama.

"Jadi GoldenEye spesialuntuk membutuhkan satu komputer yang mempunyai hak direktur untuk dieksploitasi dan bila berhasil, maka seluruh komputer di dalam jaenteng yang dikelolanya akan diinfeksi dengan kredensial direktur curian tersebut melalui fitur WMIC dan PSExec," kata Alfons.

Alfons menuturkan, faktor lain yang membuat GoldenEye lebih seram dari WannaCry yaitu ia tak mengeksploitasi celah keamanan di komputer. Kaprikornus sekalipun sistem sebuah komputer sudah dimutakhirkan, ia tetap sanggup menginfeksinya.

"Dan celakanya, sistem komputer yang diinfeksi oleh GoldenEye tidak spesialuntuk akan dienkripsi, tetapi seluruh sistemnya akan dilumpuhkan alias tidak sanggup dinyalakan (booting)," ujarnya.

Ia juga menyebut penyebaran GoldenEye sanggup terjadi lewat surat elektronik (email). Ketika konten mencurigakan meliputi ransomware itu dibuka oleh pemilik email, maka sanggup dipastikan komputernya terinfeksi.

"Akibatnya bila komputer yang terinfeksi melayani fungsi penting menyerupai mengendalikan mesin atau layanan tertentu, maka layanan tersebut akan terhenti sebab komputer korup," Alfons menerangkan.

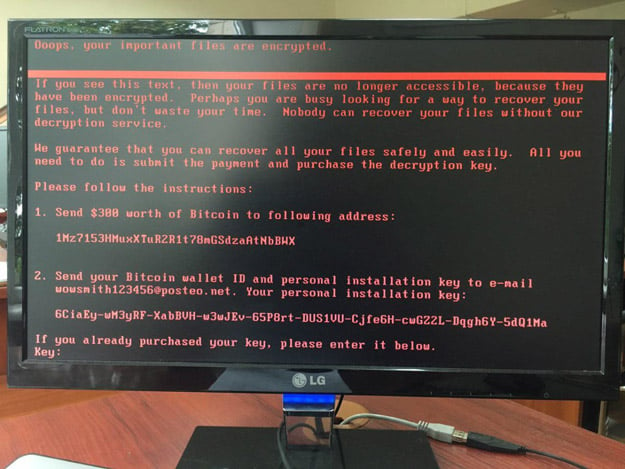

Sama menyerupai WannaCry yang tergolong ke dalam ransomware, GoldenEye mewajibkan korbannya untuk membayar tebusan. Pada kasus ini GoldenEye meminta korban mentransfer uang senilai US$300 dalam bentuk BitCoin. Selama tidak ditebus, virus akan mengunci seluruh data di komputer terinfeksi.

Sejauh ini berdasarkan Alfons belum ada laporan serangan GoldenEye di Indonesia. Namun ia meminta pemilik komputer berbasis Windows berhati-hati. Salah satu cara yang sanggup dilakukan yaitu melaksanakan backup data ke medium offline atau ke layanan cloud.

Petya Malware RANSOMEWARE Serang Sistem Komputer Seluruh Dunia

”Sebuah supermarket di Ukraina. Negara ini berada dalam serangan cyber,” tulis Maxim Eristavi, anggota Atlantic Council yang membuatkan foto wacana serangan global virus ransom Petya, di Twitter. Foto itu, kata dia, diambil di sebuah toko di Kharkov, kota terbesar kedua di Ukraina.

Serangan virus ransom Petya mulai terjadi pada Selasa, 27 Juni 2017 kemarin. Virus ini bekerja dengan alat hacking Badan Keamanan Nasional (NSA) Amerika Serikat (AS) yang dikenal sebagai EternalBlue.

Kelompok di balik serangan ini belum diketahui. Pusat Keamanan Cyber Nasional Inggris (NCSC), sebuah cabang dari tubuh intelijen GCHQ, mengaku sudah tahu wacana serangan cyber global ini.

“Kami mengetahui adanya kejadian ransomware global dan memantau situasinya dengan ketat,” kata pihak NCSC.

Peneliti ESET Robert Lipovsky mencatat; "Wabah ini sepertinya sudah dimulai di Ukraina, di mana laporan menunjukkan bahwa sektor keuangan, sektor energi dan banyak industri lainnya sudah terpukul. Ruang lingkup kerusakan yang diakibatkan belum dikonfirmasi.”

Seorang analis Malwarebytes, yang memakai nama Hasherezade, menambahkan; "Kami sedang mereview serangan ini. Apa yang kami temukan yaitu bahwa ransomware sepertinya didistribusikan oleh Server Message Block (SMB), yang sama dengan kejadian WannaCry yang terjadi sebelumnya.”

Divisi raksasa farmasi global Merck yang berbasis di AS juga mengonfirmasi bahwa sistem komputer mereka sudah terkena serangan Petya ransomware.

”Kami mengonfirmasi bahwa jaenteng komputer perusahaan kami dikompromikan hari ini sebagai serpihan dari hack global,” kata Merck dalam sebuah pernyataan. ”Organisasi lain juga sudah terpengaruh. Kami sedang menyidik problem ini dan akan mempersembahkan isu aksesori ketika kami mencar ilmu lebih banyak.”

Perusahaan itu sebelumnya juga mengumumkan adanya serangan Petya ransomware melalui memo internal. ”Perusahaan ketika ini mengalami serangan ransomware yang bermusuhan pada sistem jaentengnya,” suara memo internal Merck yang dikutip Philadelphia Inquirer, Rabu (28/6/2017).

”Sementara administrasi risiko dan keamanan global merespon bahaya ini, tetaplah tenang,” lanjut suara memo tersebut.

Mantan kontraktor NSA, Edward Joseph Snowden, yang sekarang bersembunyi di Moskow, Rusia sebab jadi buron intelijen AS sehabis membocorkan penyadapan global NSA, membenarkan bahwa serangan virus ransom Petya bekerja dengan alat hacking NSA yang dicuri.

"Berapa kali pengembangan senjata digital @NSAGov harus berakibat pada infrastruktur sipil sebelum ada pertanggungjawabanan?,” tulis Snowden di Twitter. ”Dengar, orang sanggup tidak sependapat dengan pengintaian. Tapi ketika @NSAGov serius pada pelanggaran terhadap pertahanan, menutup rumah sakit di AS, saatnya untuk bertindak.”

DAMPAK MALWARE / RANSOMEWARE PETYA

Untuk diketahui, Ransomware Petya sendiri mulai mewabah semenjak dua hari yang kemudian di Ukrania dan sejumlah negara lain di dunia. Peretas akan melumpuhkan sistem operasi dan meminta tebusan dalam bentuk Bitcoin. Meski menyerupai dengan WannaCrypte, Petya mempunyai prosedur penyebaran yang lebih hebat.

Serangan tersebut menimpa perusahaan produksi minyak terbesar Rusia, Rosneft. Perusahaan pelayaran terbesar di dunia, Maersk, yang berbasis di Denmark, bahkan harus mematikan beberapa sistemnya untuk mencegah serangan menyebar. Salah satu perusahaan farmasi terbesar di dunia, Merck, yang berbasis di New Jersey, juga diretas. Layanan TNT Express FedEx pun juga terkena dampaknya. Demikian dilansir cnet.com, Kamis (29/6).

diberikut ini beberapa poin yang disampaikan Kemkominfo melalui keterangan resminya yang dirilis pada Rabu (28/6).

Menghadapi Ransomware Petya, masyarakat diimbau untuk melaksanakan hal-hal diberikut:

1. pengelola/pengurus IT mencabut jaenteng LAN hingga dipastikan seluruh koneksi sudah aman;

2. melaksanakan back up data di daerah penyimpanan terpisah;

3. memakai software orisinil yang di-update secara berkala;

4. mengganti kata sandi (password) secara berkala; dan

5. memakai software antivirus terpercaya yang juga harus di-update secara berkala.

references by republika, cnnindonesia, sindoenews

0 Komentar untuk "Ransomware Gres Goldeneye + Petya Ransomeware, Evolusi Wannacry?"